Cybersecurity in Vietnamese Higher Education

ThS. Hoàng Ngọc Cảnh

Trường Đại học Thương mại

(Quanlynhanuoc.vn) – Bài viết tập trung phân tích thực trạng an toàn không gian mạng trong hệ sinh thái giáo dục đại học tại Việt Nam từ năm 2020 đến nay. Bài viết phân tích tổng hợp dữ liệu thứ cấp từ các tổ chức an ninh mạng uy tín trong nước và toàn cầu; đồng thời, nhận diện sự tiến hóa của các hình thái tấn công từ mã độc tống tiền (Ransomware) đến các chiến dịch đánh cắp danh tính chuyên biệt và tấn công bôi nhọ tên miền (Black SEO). Bài viết chỉ rõ các mô hình phòng thủ dựa trên chu vi mạng truyền thống đã trở nên lạc hậu và không đủ khả năng đối phó với các mối đe dọa đa tầng. Nguyên nhân cốt lõi được xác định từ sự tồn tại của công nghệ bóng tối (Shadow IT) và mâu thuẫn giữa tính mở của môi trường học thuật với các yêu cầu bảo mật nghiêm ngặt. Trên cơ sở đó, đề xuất khung giải pháp chiến lược dựa trên nguyên lý “không tin tưởng mặc định bất kỳ ai hay bất kỳ thiết bị nào – Zero Trust” kết hợp với mô hình phòng thủ chiều sâu.

Từ khóa: An toàn không gian mạng; hệ sinh thái giáo dục; Ransomware; chuyển đổi số; Zero Trust; bảo vệ dữ liệu cá nhân; Shadow IT.

Abstract: This article analyzes the current state of cybersecurity within Vietnam’s higher education ecosystem from 2020 to the present. It synthesizes secondary data from reputable cybersecurity organizations, both domestically and globally. It identifies the evolution of attack vectors, ranging from ransomware to specialized identity-theft campaigns and black SEO attacks. The paper highlights that traditional perimeter-based defense models have become obsolete and are insufficient to address multi-layered threats. The root cause is identified as the presence of Shadow IT and the conflict between the academic environment’s open nature and strict security requirements. Based on this, the paper proposes a strategic solution framework grounded in the principle of “never trust anyone or any device by default Zero Trust,” combined with a defense-in-depth model.

Keywords: Cybersecurity, higher education ecosystem, ransomware, digital transformation, Zero trust, personal data protection, Shadow IT.

1. Đặt vấn đề

Trong bối cảnh cách mạng công nghiệp 4.0 đang tái định nghĩa mọi giá trị kinh tế – xã hội, giáo dục đại học không nằm ngoài vòng xoáy của sự thay đổi mang tính hệ thống. Tại Việt Nam, chuyển đổi số trong giáo dục đã được nâng tầm thành chiến lược quốc gia theo Quyết định số 131/QĐ-TTg ngày 25/01/2022 của Thủ tướng Chính phủ về phê duyệt Đề án “Tăng cường ứng dụng công nghệ thông tin và chuyển đổi số trong giáo dục và đào tạo giai đoạn 2022 – 2025, định hướng đến năm 2030”, với mục tiêu hình thành các “đại học số” tiên tiến. Sự chuyển dịch này đã biến dữ liệu từ yếu tố hỗ trợ thành huyết mạch của mọi hoạt động quản trị, giảng dạy và nghiên cứu. Tuy nhiên, việc mở rộng không gian số thông qua các nền tảng học trực tuyến, hệ thống quản lý học tập (LMS) và truy cập từ xa bằng thiết bị cá nhân (BYOD) cũng làm gia tăng đáng kể bề mặt tấn công, tạo thách thức lớn trong kiểm soát và bảo đảm an toàn trước các mối đe dọa an ninh mạng.

Chính vì vậy, bài viết tập trung giải quyết các mục tiêu chiến lược: (1) Phân tích thực trạng và xu hướng tấn công mạng trong giáo dục đại học trên thế giới, đối chiếu với bối cảnh Việt Nam; (2) Làm rõ các nguyên nhân cốt lõi khiến hệ thống bảo mật hiện tại bộc lộ nhiều điểm yếu; (3) Đề xuất khung giải pháp bảo mật toàn diện dựa trên nguyên lý ZTA. Đồng thời, nghiên cứu cung cấp góc nhìn hệ thống và mô hình tham chiếu thực tiễn, hỗ trợ các nhà quản lý giáo dục và chuyên gia công nghệ chuyển từ tư duy phòng thủ bị động sang chủ động bảo mật dựa trên danh tính và dữ liệu, bảo đảm tuân thủ các quy định mới về bảo vệ dữ liệu cá nhân tại Việt Nam.

2. Tổng quan nghiên cứu

2.1. Tổng quan thực trạng an ninh mạng trong giáo dục đại học

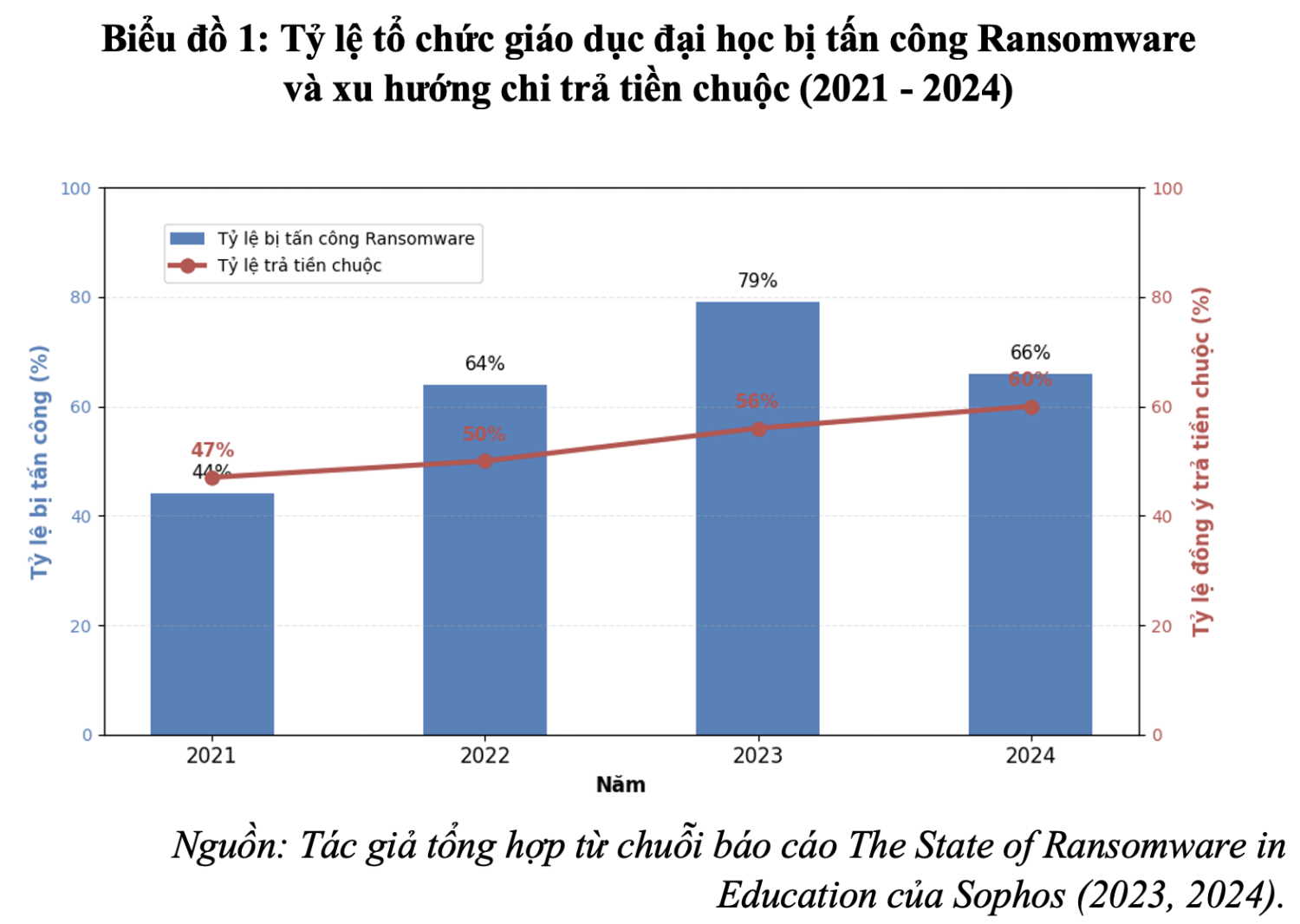

Trong giai đoạn 2020–2024, giáo dục đại học liên tục đứng trong nhóm các ngành nghề bị tấn công mạng nhiều nhất trên toàn cầu. Theo dữ liệu từ báo cáo State of Ransomware in Education 2024 của Sophos, mặc dù tỷ lệ các cơ sở giáo dục bị tấn công bởi mã độc tống tiền có dấu hiệu chững lại so với năm 2023, nhưng mức độ nghiêm trọng và chi phí khắc phục lại tăng lên đáng kể. Cụ thể, trong năm 2024, tỷ lệ các cuộc tấn công nhằm vào khối giáo dục đại học được ghi nhận ở mức 66%, vượt mức trung bình 59% của các ngành nghề khác1. Đặc biệt, các cuộc tấn công đã chuyển dịch từ “mã hóa dữ liệu đơn thuần” sang “tống tiền kép”. Tội phạm mạng không chỉ khóa quyền truy cập của nhà trường mà còn đánh cắp dữ liệu nghiên cứu và thông tin cá nhân của sinh viên để đe dọa phát tán lên các diễn đàn ngầm (Dark Web).

Báo cáo của IBM (2024) đã chỉ ra rằng chi phí trung bình toàn cầu cho một vụ rò rỉ dữ liệu trong ngành giáo dục đã đạt mức 4,88 triệu USD2. Phần lớn chi phí này không nằm ở tiền chuộc mà nằm ở chi phí phục hồi hệ thống, chi phí pháp lý và tổn thất do hoạt động đào tạo bị đình trệ trong thời gian dài.

Ở Việt Nam, đặc thù an ninh mạng có sự liên kết giữa tấn công kỹ thuật và bôi nhọ uy tín, do đó, đối chiếu với bức tranh toàn cầu, cũng có những điểm tương đồng nhưng bộc lộ những rủi ro mang tính đặc thù vùng, miền và hạ tầng kỹ thuật. Việt Nam luôn nằm trong top các quốc gia bị tấn công bởi các chiến dịch mã độc và lừa đảo trực tuyến. Theo báo cáo năm 2023 của Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), số lượng sự cố tấn công mạng vào các hệ thống thông tin tại Việt Nam gia tăng nhanh chóng, trong đó lĩnh vực giáo dục là một trong ba mục tiêu trọng điểm. Đáng chú ý, các đối tượng đã lợi dụng uy tín của tên miền giáo dục (.edu.vn) để triển khai các chiến dịch Black SEO. Tin tặc thường tấn công vào các máy chủ web của các khoa, viện nghiên cứu, thường chạy trên các nền tảng quản trị nội dung (CMS) cũ và thiếu sự giám sát của quản trị viên công nghệ thông tin trung tâm. Chúng âm thầm chèn hàng nghìn trang web ẩn liên quan đến cá độ, cờ bạc, điều này không gây sụp đổ hệ thống ngay lập tức nhưng khiến tên miền.edu.vn bị các công cụ tìm kiếm đưa vào danh sách đen, dẫn đến tổn hại uy tín nghiêm trọng của nhà trường trên môi trường số toàn cầu.

Bên cạnh đó, sự xuất hiện của các dòng mã độc đánh cắp danh tính chuyên biệt tấn công vào người dùng Việt Nam, như VietCredCare, đã tạo ra một lỗ hổng lớn. Loại mã độc này không tấn công vào máy chủ chính của nhà trường mà vào máy tính cá nhân của cán bộ, giảng viên thông qua các tệp tin “crack” hoặc email lừa đảo. Khi danh tính (Cookie, Password) của một giảng viên có quyền truy cập vào hệ thống điểm hoặc hệ thống quản trị bị chiếm đoạt, tin tặc có thể thâm nhập sâu vào mạng nội bộ mà không kích hoạt bất kỳ cảnh báo tường lửa nào. Sự tồn tại của Shadow IT – các hệ thống máy chủ, ứng dụng do các đơn vị tự ý triển khai không qua kiểm soát của phòng công nghệ thông tin chính là những “vùng trắng” an ninh hoàn hảo cho tin tặc ẩn náu và phát tán mã độc.

Bảng 1: Đối chiếu đặc điểm tấn công mạng vào giáo dục toàn cầu và Việt Nam

| Tiêu chí đánh giá | Xu hướng Toàn cầu | Đặc thù tại Việt Nam |

| Mục tiêu tấn công cốt lõi | Tối đa hóa lợi ích tài chính thông qua tống tiền: – Triển khai các chiến dịch mã độc tống tiền kép (Double/Triple Extortion). – Đánh cắp và đe dọa rò rỉ dữ liệu nghiên cứu, thông tin cá nhân (PII) quy mô lớn. | Đánh cắp danh tính và trục lợi uy tín học thuật: – Đánh cắp tài khoản nội bộ (Credential Theft) để xâm nhập sâu hoặc bán trên Web tối (Dark Web). – Tấn công thay đổi giao diện (Defacement) và chèn liên kết cờ bạc ẩn Black SEO trên .edu.vn. |

| Vector tấn công chủ đạo | Tấn công kỹ thuật cao và lừa đảo bằng trí tuệ nhân tạo (AI): – Khai thác các lỗ hổng bảo mật chưa được vá (Zero-day exploits). – Sử dụng AI sáng tạo để tạo email lừa đảo (Phishing) siêu thực, không có lỗi ngôn ngữ. | Tấn công qua thói quen người dùng và phần mềm lậu: – Lây nhiễm mã độc chuyên biệt, như VietCredCare qua các phần mềm bẻ khóa (cracked software) mà sinh viên, giảng viên tải về thiết BYOD. – Tấn công nhồi nhét thông tin đăng nhập (Credential Stuffing). |

| Rào cản phòng thủ hệ thống | Rào cản về tích hợp kỹ thuật và nhân sự cấp cao: – Khó khăn trong việc tích hợp các hệ thống phân tích an ninh tự động (AI-driven SOC). – Thiếu hụt chuyên gia phân tích an ninh mạng bậc cao để ứng phó sự cố 24/7. | Rào cản về ngân sách và nhận thức an toàn số: – Ngân sách an toàn thông tin mỏng (thường <2% tổng ngân sách IT), dẫn đến sự bùng nổ của Shadow IT – hệ thống tự phát. – Nhận thức về an toàn số của người dùng còn thấp, thiếu quy trình đào tạo mô phỏng thực tế. |

2.2. Cơ sở lý thuyết và khung nghiên cứu

Lý thuyết phòng thủ theo chiều sâu và sự sụp đổ của mô hình chu vi dựa trên triết lý quân sự về việc thiết lập nhiều lớp bảo vệ chồng chéo; tuy nhiên, trong môi trường đại học hiện đại, các “lớp” này thường được thiết kế theo tư duy phòng thủ chu vi. Lý thuyết này giả định rằng, có một ranh giới rõ ràng giữa “bên trong mạng” (tin cậy) và “bên ngoài mạng” (không tin cậy), sự gia tăng của các thiết bị di động, điện toán đám mây và làm việc từ xa đã xóa nhòa ranh giới này, khiến bức tường lửa truyền thống trở nên vô dụng nếu kẻ tấn công đã chiếm được một tài khoản hợp lệ bên trong.

Nguyên lý ZTA – triết lý bảo mật của kỷ nguyên số nhằm giải quyết sự lạc hậu của mô hình chu vi; nghiên cứu này sử dụng kiến trúc ZTA làm nền tảng lý luận chính. Theo tài liệu NIST SP 800-207, ZTA không phải là một công nghệ duy nhất mà là một tập hợp các nguyên tắc thiết kế hệ thống dựa trên triết lý: “Không bao giờ tin tưởng, luôn luôn xác thực”4. Đồng thời, niềm tin không bao giờ được cấp phát mặc định dựa trên vị trí mạng, mọi yêu cầu truy cập vào dữ liệu hoặc ứng dụng đều phải được xác thực, cấp quyền dựa trên các chính sách động và thực thi với đặc quyền tối thiểu. Cách tiếp cận này phù hợp với môi trường đại học, trong đó sinh viên chỉ được phân quyền truy cập đối với các tài liệu học tập có liên quan và bị hạn chế truy cập các hệ thống khác, như máy chủ quản lý nhân sự hoặc cơ sở dữ liệu nghiên cứu của giảng viên. Trên cơ sở đó, nghiên cứu xây dựng khung phân tích dựa trên sự tích hợp của ba trụ cột: (1) Nguyên lý ZTA, áp dụng vi phân đoạn mạng và xác thực đa yếu tố (MFA); (2) Thực hiện quy trình (ISO 27001) về bảo mật dữ liệu cá nhân, xây dựng các quy trình quản lý rủi ro và bảo vệ dữ liệu cá nhân theo quy định pháp luật; (3) Con người (Security Awareness), thúc đẩy chuyển đổi từ văn hóa “chia sẻ thiếu kiểm soát” sang văn hóa “an toàn số chủ động”.

3. Phương pháp nghiên cứu

Nghiên cứu áp dụng phương pháp hỗn hợp, kết hợp phân tích định lượng dữ liệu thứ cấp và phân tích định tính chuyên sâu, nhằm giải quyết bài toán bảo mật đa chiều trong giáo dục đại học. Cách tiếp cận này phù hợp với đặc thù an toàn không gian mạng, nơi các số liệu về tần suất tấn công hay thiệt hại tài chính cần được giải thích trong bối cảnh quản trị rủi ro, hạ tầng công nghệ và văn hóa tổ chức. Sự kết hợp phương pháp không chỉ giúp định lượng quy mô mối đe dọa mà còn làm rõ vì sao các hệ thống phòng thủ truyền thống liên tục thất bại trước các hình thức tấn công mới.

Quá trình thu thập dữ liệu được thiết kế một cách có hệ thống, tập trung chủ yếu vào chuỗi thời gian từ năm 2020 đến đầu năm 2024. Đây là giai đoạn mang tính bước ngoặt, đánh dấu sự bùng nổ của các mô hình đại học số dưới tác động kép của đại dịch toàn cầu và các chính sách thúc đẩy chuyển đổi số quốc gia nhằm bảo đảm tính khách quan và đa chiều, nguồn dữ liệu thứ cấp được khai thác từ hai hệ quy chiếu chính toàn cầu và nội địa.

Ở bình diện quốc tế, nghiên cứu trích xuất các bộ chỉ số đo lường thiệt hại và tần suất rủi ro từ các tổ chức an ninh mạng hàng đầu như IBM Security, Sophos, Check Point Research và Gartner.

Ở bình diện quốc gia, bài viết sử dụng các số liệu rà quét đo lường mã độc từ Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC) và các phân tích kỹ thuật về những chiến dịch nhắm mục tiêu nội địa từ Group-IB5.

Quá trình chọn lọc các báo cáo tuân thủ bộ tiêu chí đánh giá khắt khe: thứ nhất, phải có các phân loại dữ liệu độc lập dành riêng cho lĩnh vực giáo dục đại học (loại trừ các số liệu trộn lẫn với giáo dục phổ thông K-12 do sự khác biệt lớn về cấu trúc mạng phân tán); thứ hai, phải được công bố công khai, minh bạch về phương pháp lấy mẫu; thứ ba, dữ liệu phải có các chỉ số có thể so sánh chéo giữa các năm để phục vụ việc đánh giá xu hướng. Đồng thời, dữ liệu được đưa vào xử lý thông qua phương pháp phân tích chuỗi thời gian nhằm phác họa quỹ đạo tiến hóa của các hình thái tấn công. Bằng cách đối chiếu tỷ lệ thành công của các chiến dịch ransomware, thời gian trung bình để nhận diện sự cố và mức độ chi trả tiền chuộc qua từng năm. Bên cạnh đó, nghiên cứu thiết lập được bức tranh thực chứng về sự suy yếu của mô hình phòng thủ chu vi. Những biến động từ dữ liệu định lượng này đóng vai trò là “triệu chứng” (symptoms) để dẫn dắt vào bước phân tích định tính cốt lõi.

Về mặt phân tích định tính, nghiên cứu áp dụng kỹ thuật phân tích nguyên nhân gốc rễ mà trọng tâm là phương pháp “5 tại sao” để đưa ra các hồ sơ sự cố bảo mật đã được ẩn danh hóa và phải truy ngược liên tục về các tầng sâu hơn. Trên cơ sở đó, các câu hỏi được đặt ra liên tiếp nhằm bóc tách cấu trúc mạng, quy trình phân quyền, chính sách ngân sách và cuối cùng là văn hóa bảo mật của nhà trường. Đơn cử, một cuộc tấn công Ransomware thành công không đơn thuần do lỗi của phần mềm diệt virus mà căn nguyên gốc rễ thường xuất phát từ việc thiếu hụt một chính sách phân đoạn mạng và sự tồn tại ngoài tầm kiểm soát của các Shadow IT do các khoa tự thiết lập. Việc áp dụng đồng bộ quy trình phương pháp luận từ vĩ mô (dữ liệu thống kê toàn cầu) đến vi mô (bóc tách nguyên nhân sâu xa trong hạ tầng trường học) chính là cơ sở khoa học vững chắc để bài viết biện luận và đề xuất khung giải pháp theo nguyên lý ZTA một cách khả thi, sát với thực tiễn tại Việt Nam.

4. Kết quả nghiên cứu

Kết quả phân tích từ dữ liệu thứ cấp và rà soát thực tiễn chỉ ra rằng sự mong manh của không gian mạng trong giáo dục đại học không hoàn toàn xuất phát từ sự thiếu hụt công nghệ mà bắt nguồn từ những mâu thuẫn mang tính nền tảng trong cấu trúc và văn hóa tổ chức.

Mâu thuẫn giữa văn hóa học thuật “Mở” và yêu cầu an ninh “Đóng” là sự đứt gãy giữa bản chất của một trường đại học và các nguyên tắc bảo mật truyền thống. Môi trường đại học được xây dựng dựa trên sự tự do học thuật, nơi việc chia sẻ dữ liệu nghiên cứu liên khoa, liên trường và sự truy cập mở vào các tài nguyên mạng được xem là động lực của đổi mới sáng tạo. Ngược lại, an toàn thông tin truyền thống lại dựa trên nguyên tắc đóng kín và kiểm soát gắt gao. Khi áp đặt các chính sách cấm đoán (chẳng hạn như cấm mang BYOD, chặn các cổng kết nối chia sẻ dữ liệu), hệ thống thường vấp phải sự phản kháng mạnh mẽ từ giảng viên và sinh viên. Kết quả là người dùng tìm cách lách luật, sử dụng các phần mềm lậu hoặc các ứng dụng chia sẻ đám mây không chính thống, tạo ra một vùng “bóng tối công nghệ” khổng lồ nằm ngoài tầm kiểm soát của phòng quản trị mạng trung tâm. Dữ liệu từ IBM khẳng định, 35% các vụ rò rỉ dữ liệu toàn cầu có liên quan trực tiếp đến các tài sản Shadow IT bị bỏ quên6.

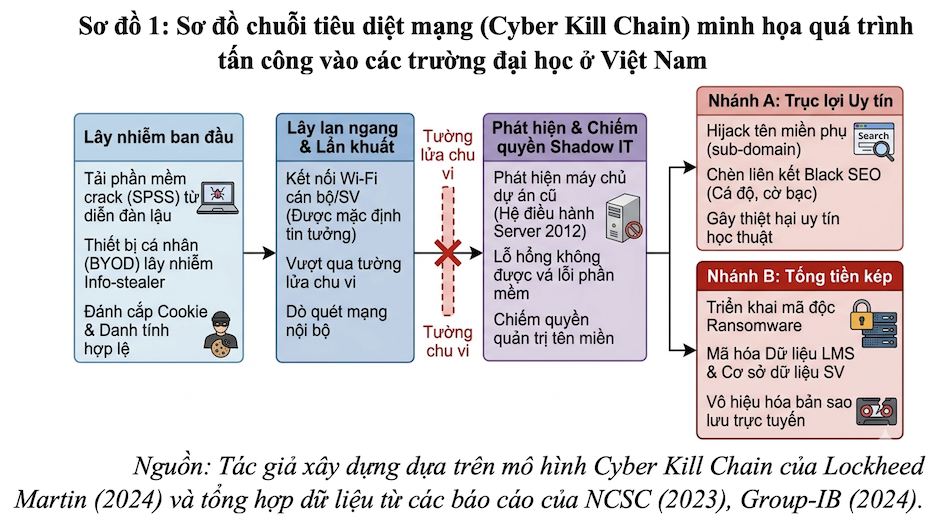

Nghiên cứu bóc tách chuỗi tấn công đa tầng thường gặp tại các trường đại học ở Việt Nam. Để minh họa rõ hạn chế của tư duy “phòng thủ chu vi” trong bối cảnh Shadow IT, tác giả phân tích một trường hợp điển hình thường xảy ra vào giai đoạn sát kỳ thi học kỳ.

Giai đoạn 1: Xâm nhập ban đầu (Initial Access) thông qua yếu tố con người. Cuộc tấn công không bắt đầu bằng việc khai thác kỹ thuật để vượt qua tường lửa mà từ hành vi thiếu kiểm soát của người dùng. Cụ thể, một nghiên cứu sinh đã tải và cài đặt phần mềm phân tích thống kê IBM SPSS Statistics phiên bản bẻ khóa từ một diễn đàn không chính thống trên máy tính cá nhân. Thiết bị này sau đó được kết nối vào mạng Wi-Fi nội bộ của nhà trường. Phần mềm không hợp pháp chứa mã độc đánh cắp thông tin (info-stealer, biến thể tương tự VietCredCare) âm thầm thu thập cookie phiên và thông tin đăng nhập vào cổng đào tạo, sau đó truyền về máy chủ điều khiển (C&C) của tin tặc.

Giai đoạn 2: Lây lan ngang (Lateral Movement) và lẩn khuất trong Shadow IT. Có được danh tính hợp lệ, tin tặc đương nhiên “bước qua” tường lửa mạng nội bộ vì hệ thống mặc định tin tưởng thiết bị đã kết nối thành công vào Wi-Fi của trường. Bằng các công cụ dò quét mạng tĩnh, tin tặc phát hiện ra một máy chủ web cũ thuộc dự án nghiên cứu sinh học từ năm 2018. Máy chủ này chạy hệ điều hành Windows Server 2012 đã hết hạn hỗ trợ bảo mật, không có phần mềm diệt virus nhưng lại được cấp quyền giao tiếp với cơ sở dữ liệu lõi của trường. Tin tặc biến máy chủ này thành “bàn đạp” (pivot) để thực thi các lệnh độc hại mà không bị giám sát.

Giai đoạn 3: Thực thi mã hóa và tấn công bôi nhọ (Execution & Black SEO). Quá trình phá hoại diễn ra theo hai mũi nhọn. Thứ nhất, để trục lợi ngắn hạn, tin tặc chiếm quyền quản trị tên miền phụ (sub-domain) của trung tâm nghiên cứu, chèn hàng nghìn liên kết ẩn quảng cáo trang web cá độ cờ bạc (Black SEO), khiến uy tín học thuật của trường trên Google bị giáng đòn nặng nề. Thứ hai, chúng triển khai ransomware đồng loạt lên hệ thống máy chủ LMS, mã hóa toàn bộ điểm thi và cơ sở dữ liệu sinh viên. Đặc biệt, mã độc còn phát hiện và mã hóa cả hệ thống sao lưu trực tuyến (online backup) trên cùng phân vùng mạng, khiến toàn bộ hệ thống công nghệ thông tin bị tê liệt. Do các bản sao lưu trực tuyến bị vô hiệu hóa, việc khôi phục buộc phải dựa vào băng từ ngoại tuyến (offline tape) từ tháng trước, dẫn đến mất toàn bộ dữ liệu điểm của hàng nghìn sinh viên trong khoảng 30 ngày gần nhất.

5. Một số khung giải pháp bảo mật

Để khắc phục triệt để các lỗ hổng đã được nhận diện, nghiên cứu đề xuất một khung bảo mật toàn diện cho hệ thống giáo dục đại học dựa trên nguyên lý ZTA – “không bao giờ tin tưởng, luôn luôn xác thực”. Khung giải pháp này không phụ thuộc vào một thiết bị đơn lẻ mà được xây dựng trên ba trụ cột, triển khai theo mô hình phòng thủ theo chiều sâu.

Trụ cột 1: Định danh là vành đai bảo mật mới (Identity as the New Perimeter).

Thay vì dựa vào tường lửa để bảo vệ mạng, ZTA đặt quản trị danh tính làm tuyến phòng thủ đầu tiên. Mọi yêu cầu truy cập vào tài nguyên, như điểm số, tài liệu nghiên cứu…, dù phát sinh từ bên trong hay bên ngoài, đều được coi là không đáng tin cậy cho đến khi được xác thực. Do đó, cần áp dụng xác thực đa yếu tố cho toàn bộ cán bộ, giảng viên và sinh viên. Đồng thời, nên chuyển từ phương thức SMS OTP (dễ bị khai thác qua lỗ hổng viễn thông) sang các giải pháp an toàn hơn, như khóa bảo mật phần cứng (FIDO2/WebAuthn) hoặc ứng dụng xác thực. Bên cạnh đó, hệ thống cần triển khai cơ chế truy cập theo ngữ cảnh (context-aware access); chẳng hạn, nếu một tài khoản đăng nhập từ Hà Nội nhưng chỉ sau thời gian ngắn lại phát sinh truy cập từ khu vực địa lý khác biệt (ví dụ: Đông Âu), hệ thống sẽ tự động phát hiện bất thường và khóa phiên làm việc.

Trụ cột 2: Vi phân đoạn mạng (Micro-segmentation) nhằm cô lập rủi ro.

Trở lại trường hợp tại Đại học X, nguyên nhân khiến toàn bộ hệ thống bị tê liệt là do kiến trúc mạng phẳng (flat network) cho phép mã độc lan rộng không kiểm soát. Trong nguyên lý ZTA, mạng cần được chia thành các phân vùng vi mô (micro-segments) với ranh giới logic rõ ràng. Theo đó, mạng Wi-Fi dành cho sinh viên tiềm ẩn nhiều rủi ro từ BYOD nên phải được cô lập hoàn toàn khỏi hệ thống quản trị học vụ và các máy chủ nghiên cứu. Đồng thời, các máy chủ (kể cả những hệ thống Shadow IT chưa được kiểm soát) chỉ được phép giao tiếp dựa trên danh sách trắng (whitelisting) các cổng và dịch vụ thiết yếu, tuân thủ nguyên tắc đặc quyền tối thiểu (least privilege). Vì vậy, khi một thiết bị bị nhiễm ransomware, phạm vi ảnh hưởng (blast radius) sẽ được giới hạn trong từng phân vùng, ngăn chặn sự lây lan sang các hệ thống lõi.

Trụ cột 3: Bảo vệ dữ liệu cốt lõi bằng sao lưu bất biến (Immutable Backup).

Mọi hệ thống phòng thủ đều có thể bị xuyên thủng, do đó, lớp bảo vệ cuối cùng nằm ở kiến trúc dữ liệu. Khi tin tặc vượt qua các rào cản và triển khai ransomware, các cơ sở giáo dục cần bảo đảm khả năng khôi phục thông qua cơ chế sao lưu bất biến dựa trên nguyên lý WORM (Write Once, Read Many). Theo đó, dữ liệu sau khi sao lưu được khóa bởi chính sách hệ thống, không thể bị chỉnh sửa, xóa hay mã hóa trong một khoảng thời gian xác định, kể cả bởi quản trị viên cấp cao hoặc kẻ tấn công chiếm quyền. Nhờ vậy, ngay cả khi hệ thống chính bị tấn công, nhà trường vẫn có thể khôi phục từ bản sao lưu sạch trong thời gian ngắn.

Bảng 2: Ma trận đánh giá rủi ro và khung giải pháp ZTA tương ứng (Risk-Solution Matrix)

| Nguồn rủi ro (nguồn gốc) | Lỗ hổng, điểm yếu hiện tại | Tác động (hậu quả tiềm tàng) | Giải pháp ZTA |

| Thiết bị cá nhân của sinh viên, giảng viên | Không được kiểm soát mã độc, sử dụng phần mềm bẻ khóa, kết nối mạng diện rộng. | Đánh cắp tài khoản trở thành “bàn đạp” lây nhiễm ngang. | Xác thực MFA kết hợp ngữ cảnh: kiểm tra tình trạng bảo mật của thiết bị (Device Posture) trước khi cấp phiên đăng nhập. |

| Hệ thống phân mảnh (Shadow IT) | Các máy chủ cũ thuộc dự án nghiên cứu không được vá lỗi phần mềm, bị bỏ quên định kỳ. | Tin tặc chiếm quyền điều khiển, leo thang đặc quyền, chèn Black SEO. | Vi phân đoạn (Micro-segmentation): ngăn chặn kết nối tự do giữa các máy chủ. Áp dụng nguyên tắc không truy cập mạng không tin cậy (Zero Trust Network Access – ZTNA). |

| Các chiến dịch Ransomware tinh vi | Mã độc tìm kiếm và tiêu diệt các bản sao lưu trực tuyến (Online Backup) để tống tiền kép. | Ngưng trệ hoạt động đào tạo dài ngày, mất vĩnh viễn dữ liệu điểm số, tài sản trí tuệ. | Sao lưu bất biến (Immutable/WORM Backup): Dữ liệu sao lưu chỉ có thể đọc, miễn nhiễm tuyệt đối với mọi lệnh mã hóa hoặc xóa. |

Do đó, các cơ sở giáo dục đại học tại Việt Nam cần khẩn trương xây dựng khung tuân thủ về bảo vệ dữ liệu cá nhân. Trong đó, sinh viên được xác định là chủ thể dữ liệu, còn nhà trường giữ vai trò “bên kiểm soát và xử lý dữ liệu”; đồng thời, bổ nhiệm cán bộ bảo vệ dữ liệu (Data Protection Officer – DPO) chuyên trách và tích hợp các điều khoản về trách nhiệm, bồi thường (SLA) trong hợp đồng với các bên thứ ba cung cấp dịch vụ EdTech.

Bên cạnh đó, cần triển khai mô hình “vắc-xin số” nhằm nâng cao nhận thức an toàn thông tin. Cụ thể, bộ phận công nghệ thông tin định kỳ thực hiện các chiến dịch giả lập tấn công lừa đảo (phishing simulation) thông qua email. Khi người dùng tương tác với các liên kết giả mạo, hệ thống sẽ chuyển hướng đến nội dung đào tạo ngắn, giải thích dấu hiệu nhận diện và rủi ro liên quan. Cách tiếp cận này giúp tăng cường “miễn dịch số” của tổ chức thông qua trải nghiệm thực tiễn.

6. Kết luận

Chuyển đổi số trong giáo dục đại học tại Việt Nam đang mở ra những cơ hội quan trọng trong việc nâng cao chất lượng đào tạo và nghiên cứu khoa học; đồng thời cũng đặt ra yêu cầu cấp thiết về bảo đảm an toàn không gian mạng. Thông qua phân tích thực trạng và các tình huống sự cố điển hình, nghiên cứu cho thấy mô hình phòng thủ dựa trên chu vi truyền thống không còn phù hợp trong bối cảnh môi trường học thuật ngày càng phức tạp với sự phổ biến của BYOD, các hệ thống phân mảnh Shadow IT và các hình thức tấn công tinh vi như ransomware hay lừa đảo ứng dụng AI.

Trên cơ sở đó, nghiên cứu khẳng định việc chuyển dịch sang nguyên lý ZTA không chỉ là lựa chọn công nghệ mà còn là một định hướng mang tính chiến lược về quản trị và văn hóa tổ chức. Việc triển khai hiệu quả đòi hỏi sự cam kết từ lãnh đạo, sự cân bằng giữa tính mở của môi trường học thuật và yêu cầu bảo mật, cùng với việc tuân thủ nghiêm ngặt các quy định pháp lý về bảo vệ dữ liệu cá nhân. Qua đó, bảo đảm an toàn không gian mạng trong giáo dục đại học nhằm duy trì hoạt động hệ thống, góp phần bảo vệ tài sản tri thức và năng lực cạnh tranh quốc gia trong kỷ nguyên số.

Chú thích:

1. Group-IB (2024). Ransomware uncovered 2023 – 2024: The education sector in crosshairs. Group-IB Global Pvt. Ltd.

2, 6. IBM Security (2024). Cost of a data breach report 2024. IBM Corporation.

3, 5. NCSC (2023). Báo cáo tổng kết tình hình an ninh mạng Việt Nam năm 2023. Trung tâm Giám sát an toàn không gian mạng quốc gia.

4. National Institute of Standards and Technology (NIST) (2020). Zero trust architecture (NIST Special Publication 800-207). U.S. Department of Commerce. https://doi.org/10.6028/NIST.SP.800-207.

Tài liệu tham khảo:

1. Chính phủ (2023). Nghị định số 356/2025/NĐ-CP ngày 31/12/2025 quy định chi tiết một số điều và biện pháp thi hành Luật Bảo vệ dữ liệu cá nhân.

2. Thủ tướng Chính phủ (2022). Quyết định số 131/QĐ-TTg ngày 25/01/2022 về phê duyệt Đề án “Tăng cường ứng dụng công nghệ thông tin và chuyển đổi số trong giáo dục và đào tạo giai đoạn 2022 – 2025, định hướng đến năm 2030”.

3. Check Point Research (2023)—cyber attack trends: 2023 mid-year report. Check Point Software Technologies.

4. EDUCAUSE (2025). 2025 Top 10 IT Issues: The recovery of trust. https://www.educause.edu/research-and-publications/research/top-10-it-issues-technologies-and-trends/2025.

5. Gartner (2023). Market guide for higher education student information systems. Gartner Research.

6. Sophos (2023, 2024). The state of ransomware in education 2023, 2024. Sophos Ltd.

7. Lockheed Martin. (2024). The Cyber Kill Chain®. Framework for Improving Critical Infrastructure Cybersecurity. Retrieved from https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html