Multi-layered defense strategy for personal data in the Era of Agentic artificial intelligence and Deepfakes

ThS. Trần Lê Kim Danh

Trường Đại học Thương mại

(Quanlynhanuoc.vn) – Sự bùng nổ của trí tuệ nhân tạo (AI) thế hệ mới, đặc biệt là trí tuệ nhân tạo tự chủ theo mục tiêu (Agentic AI) và công nghệ tạo giả 3D (Deepfakes) trong năm 2025 đã làm thay đổi cơ bản các mối đe dọa an ninh mạng. Các biện pháp bảo vệ truyền thống, như dựa trên mật khẩu hoặc xác thực qua tin nhắn SMS, đang dần trở nên vô hiệu trước các cuộc tấn công tự động hóa và lừa đảo phi kỹ thuật tinh vi. Bài viết phân tích các véc-tơ tấn công mới hướng vào người dùng cá nhân, trên cơ sở đó, đề xuất khung giải pháp phòng thủ theo chiều sâu, tập trung vào chuyển đổi phương thức xác thực, quản trị định danh số và áp dụng nguyên lý không tin tưởng (Zero Trust – ZTA) ở cấp độ cá nhân.

Từ khóa: Bảo vệ dữ liệu cá nhân; AI; Agentic AI; Deepfakes; xác thực danh tính trực tuyến nhanh thế hệ 2/mật khẩu; nguyên lý ZTA.

Abstract: The rapid proliferation of next-generation artificial intelligence (AI), particularly Agentic AI and deepfake technologies, in 2025 has fundamentally reshaped the cybersecurity threat landscape. Traditional security mechanisms, such as password-based authentication and SMS-based verification, are becoming increasingly ineffective against automated attacks and sophisticated social engineering techniques. This paper analyzes emerging attack vectors targeting individual users and, on that basis, proposes a defense-in-depth framework focused on transforming authentication methods, strengthening digital identity management, and applying the Zero Trust Architecture (ZTA) at the individual level.

Keywords: Personal data protection; AI; Agentic AI; Deepfakes; FIDO2/Passkeys; ZTA.

1. Đặt vấn đề

Đầu năm 2020, tiến trình chuyển đổi số toàn cầu đã kiến tạo một không gian mạng siêu kết nối, trong đó dữ liệu cá nhân nổi lên như một loại tài sản số có giá trị đặc biệt. Tuy nhiên, đến năm 2025, bối cảnh an ninh mạng đã chứng kiến một sự chuyển dịch mang tính cấu trúc, gắn liền với sự trỗi dậy của Agentic AI và các mô hình ngôn ngữ lớn. Không gian mạng không còn là “chiến trường” độc tôn của con người mà đã trở thành môi trường tác chiến lai ghép, nơi con người và các tác nhân AI tự động hóa cùng tương tác, cạnh tranh và đối đầu.

Trong bối cảnh đó, sự phát triển nhanh chóng của các công nghệ, như: Deepfake, các tấn công do AI tạo ra và khai thác dữ liệu quy mô lớn đang làm suy giảm hiệu quả của các cơ chế bảo vệ truyền thống. Dữ liệu cá nhân không chỉ đối mặt với nguy cơ bị đánh cắp mà còn có thể bị thao túng, giả mạo và tái cấu trúc, nhằm phục vụ các hình thức xâm hại ngày càng tinh vi. Điều này đặt ra yêu cầu cấp thiết, phải tái định hình tư duy và kiến trúc an ninh mạng, chuyển từ cách tiếp cận đơn lớp sang chiến lược phòng thủ đa lớp có khả năng thích ứng và chống chịu trước các mối đe dọa do AI dẫn dắt.

Vấn đề cốt lõi hiện nay là sự bất đối xứng ngày càng gia tăng giữa năng lực tấn công và khả năng phòng thủ ở cấp độ người dùng cuối. Đặc biệt, sự phổ biến của công nghệ Deepfake và Generative AI đã làm giảm đáng kể rào cản gia nhập đối với tội phạm mạng. Các cuộc tấn công lừa đảo đã tiến hóa thành các hình thức tấn công có mục tiêu với độ chính xác cao và khả năng mở rộng quy mô, sử dụng giọng nói và hình ảnh giả mạo để vượt qua các cơ chế xác thực và thao túng nạn nhân. Trong khi đó, người dùng cá nhân vẫn chủ yếu phụ thuộc vào các phương thức xác thực truyền thống, vốn dễ bị tổn thương trước các kỹ thuật như tấn công trung gian (Man-in-the-Middle) hay hoán đổi SIM (SIM swapping).

Trên thực tế, đã có nhiều nghiên cứu về ứng dụng AI trong bảo mật ở cấp độ doanh nghiệp nhưng vẫn tồn tại khoảng trống đáng kể trong việc xây dựng các khung bảo vệ toàn diện dành riêng cho danh tính số cá nhân trước các mối đe dọa từ Agentic AI. Các hướng dẫn bảo mật hiện hành thường rời rạc, thiếu tính hệ thống và chưa theo kịp tốc độ phát triển của công nghệ. Chính vì vậy, trên cơ sở đó, nghiên cứu đề xuất một khung phòng thủ theo chiều sâu (defense-in-depth) đối với dữ liệu cá nhân, nhằm đánh giá mức độ rủi ro của các phương thức xác thực hiện tại trong bối cảnh Agentic AI và mô hình bảo vệ dựa trên tiêu chuẩn FIDO2/Passkeys kết hợp với nguyên lý ZTA ở cấp độ người dùng.

2. Cơ sở lý thuyết

2.1. Các phương pháp tấn công phi kỹ thuật dưới tác động của Generative AI

Tấn công phi kỹ thuật không phải là khái niệm mới nhưng sự xuất hiện của Generative AI đã thay đổi hoàn toàn bản chất của loại hình tấn công này. Các nghiên cứu trước đây chủ yếu tập trung vào phát hiện lừa đảo (phishing) dựa trên đặc điểm tĩnh. Tuy nhiên, Gupta et al (2023)1 đã cảnh báo về sự xuất hiện của ThreatGPT, nơi Generative AI được vũ khí hóa để tạo ra các nội dung tấn công tinh vi. Thực nghiệm của Heiding et al (2024)2 sau đó đã xác nhận rằng, các email lừa đảo được hỗ trợ bởi mô hình ngôn ngữ lớn có thể đạt tỷ lệ thành công cao hơn so với phương pháp thủ công, thách thức khả năng phát hiện của cả bộ lọc kỹ thuật lẫn người dùng cuối.

Đặc biệt, sự trỗi dậy của công nghệ Deepfake đã mở ra kỷ nguyên của “tấn công đa phương thức”. Theo báo cáo của Cybersecurity Insiders (2025), các cuộc tấn công sử dụng giọng nói giả mạo (Deepfake Audio/Vishing) đã tăng 300% so với năm trước3. Nghiên cứu của Xin Wang và cộng sự (2023)4 nhấn mạnh rằng, các hệ thống xác thực sinh trắc học giọng nói (Voice Biometrics) hiện tại rất dễ bị tổn thương trước các mẫu âm thanh tổng hợp nếu không có cơ chế phát hiện sự sống tiên tiến. Đây là một thách thức lớn chưa được giải quyết triệt để đối với người dùng cá nhân phổ thông.

2.2. Các giao thức xác thực truyền thống chưa thực sự hiệu quả

Mật khẩu và xác thực đa yếu tố dựa trên tin nhắn SMS vẫn là tiêu chuẩn phổ biến nhất, bất chấp các cảnh báo an ninh liên tục.

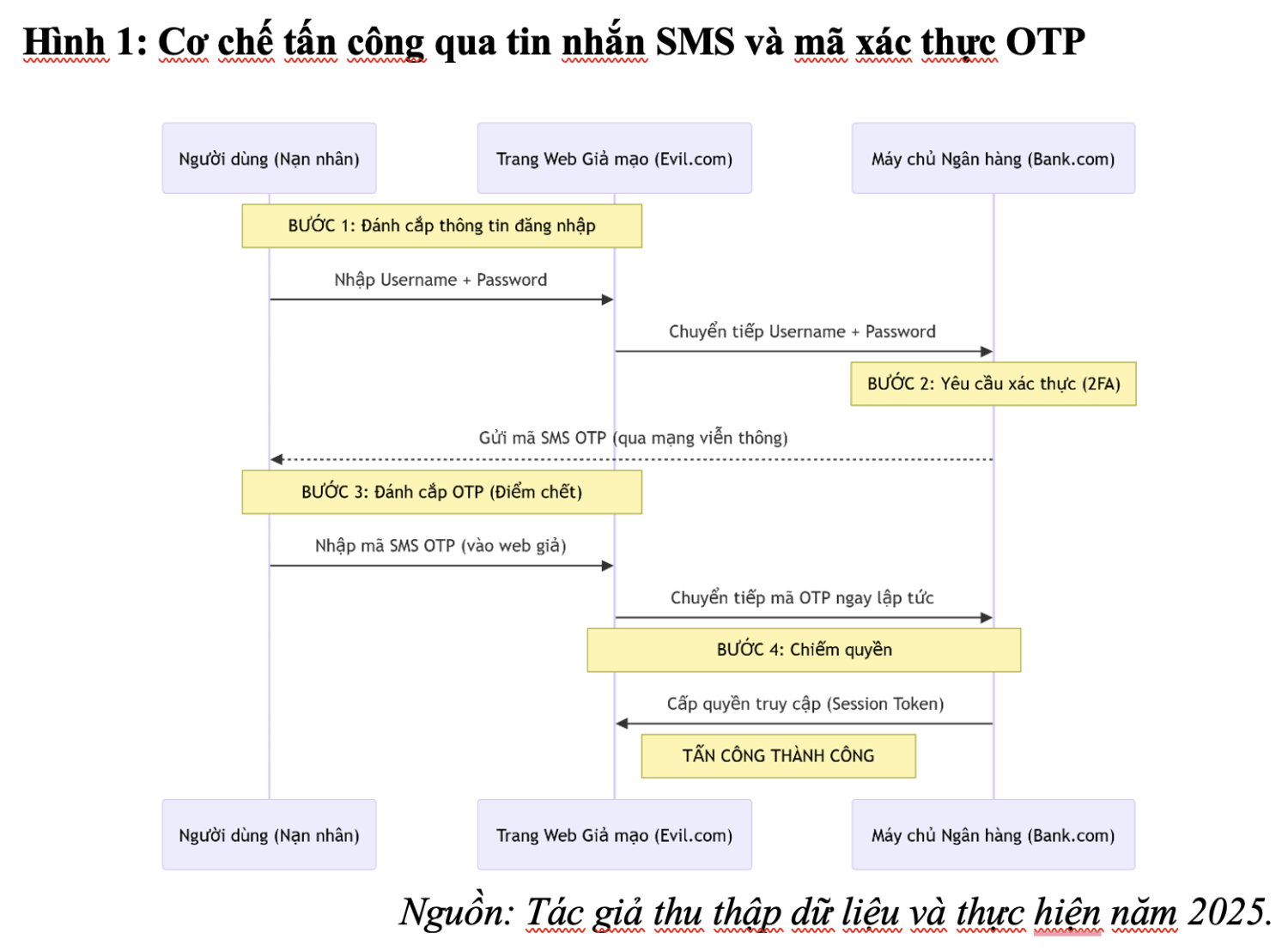

Theo hướng dẫn NIST SP 800-63B5, tin nhắn SMS và mã xác thực OTP hiện được phân loại là phương thức hạn chế do rủi ro từ các cuộc tấn công hoán đổi SIM. Thực tế này càng trở nên nghiêm trọng với sự xuất hiện của các bộ công cụ Phishing-as-a-Service như Evilginx3. Theo phân tích của Microsoft Threat Intelligence6, công cụ này cho phép thực hiện tấn công kẻ thù ở giữa (Adversary-in-the-Middle) với quy mô lớn, nơi kẻ tấn công chuyển tiếp mã thông báo (token) xác thực theo thời gian thực để vượt qua cơ chế xác thực đa yếu tố (MFA) truyền thống.

Thống kê từ NordPass (2023)7 cho thấy, người dùng trung bình hiện phải quản lý tới 168 tài khoản trực tuyến, tạo ra gánh nặng nhận thức lớn và thúc đẩy hành vi tái sử dụng mật khẩu. Mặc dù các trình quản lý mật khẩu giúp giảm thiểu rủi ro này nhưng theo phân tích của Silver et al.8, chúng lại tạo ra một bề mặt tấn công tập trung. Cụ thể, chúng trở thành điểm lỗi duy nhất, vì nếu mật khẩu chủ bị lộ, toàn bộ định danh số của người dùng sẽ bị xâm phạm hoàn toàn.

Nhìn vào Hình 1 ta thấy, quy trình tấn công lừa đảo này diễn ra như một kịch bản đầy tinh vi, bắt đầu từ việc nạn nhân vô tình nhập tên đăng nhập và mật khẩu vào một trang web giả mạo có giao diện đánh lừa thị giác. Ngay lập tức, kẻ tấn công đóng vai trò trung gian để chuyển tiếp thông tin này đến máy chủ ngân hàng thật, khiến hệ thống tin rằng, chính chủ đang đăng nhập và kích hoạt lệnh gửi mã OTP về điện thoại nạn nhân. Sai lầm chí mạng xảy ra khi người dùng tiếp tục nhập mã xác thực này vào trang web giả, vô tình dâng nốt chiếc chìa khóa cuối cùng cho kẻ xấu để chúng xác thực với ngân hàng trong thời gian thực. Kết quả là máy chủ ngân hàng cấp quyền truy cập trực tiếp cho kẻ tấn công, khiến mọi lớp bảo mật hai lớp trở nên vô nghĩa và tài khoản bị chiếm đoạt hoàn toàn trong vài giây.

2.3. Phương thức xác thực mới không dùng mật khẩu

Để khắc phục các nhược điểm trên, cộng đồng nghiên cứu đang chuyển hướng sang các giao thức xác thực không mật khẩu.

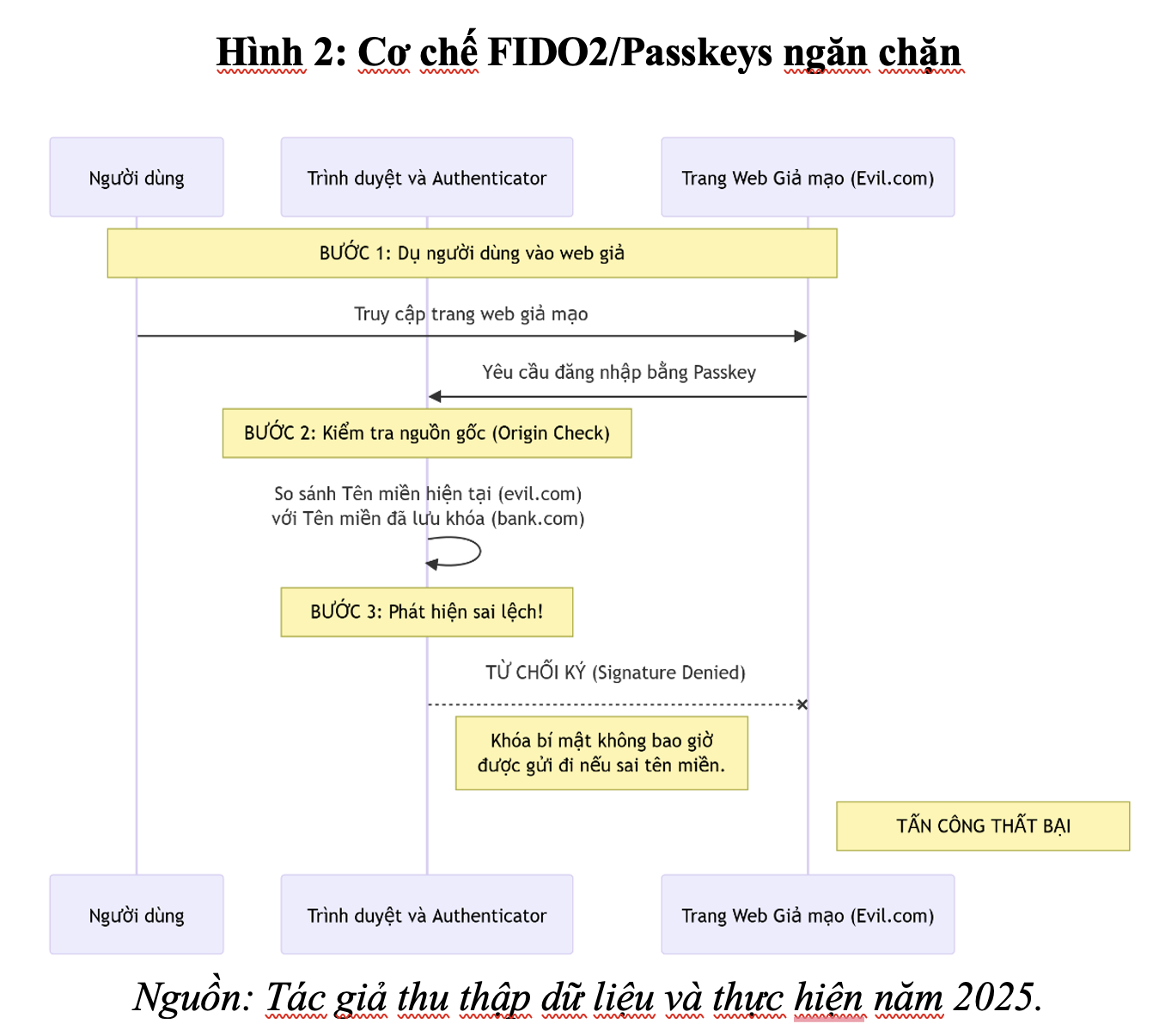

Nhìn vào sơ đồ Hình 2, trái ngược với kịch bản bị chiếm đoạt OTP, mô hình sử dụng Passkey cho thấy, khả năng phòng thủ chủ động vượt trội. Khi người dùng bị lừa truy cập vào trang web giả mạo, trình duyệt và bộ xác thực sẽ tự động thực hiện bước “kiểm tra nguồn gốc” bằng cách so sánh tên miền hiện tại với tên miền gốc đã lưu khóa. Vì hệ thống phát hiện sự sai lệch giữa evil.com và bank.com, lệnh ký số sẽ bị từ chối ngay lập tức. Khóa bí mật hoàn toàn không được gửi đi, khiến nỗ lực lừa đảo của kẻ tấn công thất bại hoàn toàn mà không cần đến sự cảnh giác của người dùng.

Tiêu chuẩn FIDO2/WebAuthn: nghiên cứu nền tảng của Lang, Czeskis et al.9 đã khẳng định, FIDO2 là giải pháp khả thi nhất để chống lại lừa đảo (phishing) nhờ cơ chế: “ràng buộc nguồn gốc” (Origin Binding). Cụ thể, trình duyệt sẽ chỉ giải phóng khóa bí mật khi tên miền của trang web khớp hoàn toàn với tên miền đã đăng ký, do đó, sẽ triệt tiêu khả năng người dùng bị lừa nhập thông tin vào trang web giả mạo. Tuy nhiên, các nghiên cứu gần đây của Reese et al. (2023)10 chỉ ra rằng, tỷ lệ chấp nhận và rào cản về trải nghiệm người dùng đối với công nghệ này vẫn là những thách thức cần giải quyết.

Mô hình ZTA cho cá nhân: Nguyên lý ZTA (Never Trust, Always Verify), ban đầu được John Kindervag (2010)11 thiết kế cho hạ tầng doanh nghiệp đang trở nên cấp thiết đối với người dùng cá nhân trong bối cảnh AI phát triển. Trước sự bùng nổ của Deepfake, các cơ quan an ninh, như: FBI (2024)12 đã khuyến nghị áp dụng tư duy này vào đời sống, mọi yêu cầu chuyển tiền hoặc liên lạc khẩn cấp (kể cả từ giọng nói người thân) phải được coi là không tin cậy cho đến khi được xác minh đa kênh (ví dụ: qua mật mã gia đình). Mặc dù hướng tiếp cận này sẽ giảm thiểu rủi ro nhưng hiện vẫn thiếu các khung hướng dẫn thực hành (standardized frameworks) để người dùng không chuyên có thể áp dụng hiệu quả mà không gây gián đoạn trải nghiệm sống số.

Vì vậy, mặc dù các khía cạnh kỹ thuật của Deepfake và FIDO2 đã được nghiên cứu riêng lẻ nhưng chưa có nhiều công trình nghiên cứu sự tương tác tổng hợp giữa năng lực tấn công của Agentic AI và hành vi phòng thủ của người dùng tại các nền kinh tế đang phát triển như Việt Nam. Hiện nay, cơ bản các giải pháp đề xuất vẫn mang nặng tính kỹ thuật, thiếu tính ứng dụng thực tiễn cho người dùng cuối. Chính vì vậy bài viết sẽ tập trung giải quyết vấn đề đó bằng việc đề xuất một mô hình phòng thủ tích hợp, lấy người dùng làm trung tâm.

3. Đề xuất chiến lược phòng thủ theo chiều sâu

Để đối phó với các mối đe dọa hỗn hợp, nghiên cứu đề xuất chiến lược “phòng thủ theo chiều sâu” (Defense-in-Depth) gồm ba lớp tích hợp sau:

(1) Lớp kỹ thuật. Là lớp đầu tiên và quan trọng nhất, nhằm loại bỏ hoàn toàn bề mặt tấn công liên quan đến việc đánh cắp thông tin đăng nhập. Cơ chế cốt lõi khi sử dụng FIDO2/Passkeys, trình duyệt web và hệ điều hành sẽ thiết lập một liên kết mật mã chặt chẽ giữa khóa bí mật lưu trên chip bảo mật của thiết bị và tên miền gốc của trang web.

Khi một Agentic AI tạo ra một trang web giả mạo ngân hàng hoàn hảo đến từng pixel, kết hợp email lừa đảo tinh vi gửi đến người dùng. Ngay cả khi người dùng bị lừa nhấp vào trang web (ví dụ: vcb-bank.com thay vì vietcombank.com.vn), quy trình xác thực sẽ thất bại ngay lập tức, trình duyệt sẽ nhận diện tên miền không khớp và từ chối xuất trình Passkey. Khác với mật khẩu hoặc tin nhắn SMS và mã xác thực OTP (người dùng có thể bị lừa tự nhập vào web giả), Passkey loại bỏ hoàn toàn “quyền quyết định” của con người trong khâu kiểm tra tên miền.

Chúng ta nên kích hoạt Passkeys (sử dụng FaceID/TouchID/Windows Hello) cho các tài khoản trọng yếu (Google, Apple, ngân hàng, trình quản lý mật khẩu). Chuyển từ nhận mã xác thực OTP qua tin nhắn SMS (dễ bị tấn công trạm phát sóng giả hoặc hoán đổi SIM) sang dùng ứng dụng Authenticator (Google Authenticator, Authy) hoặc khóa bảo mật phần cứng (YubiKey).

(2) Lớp dữ liệu. Trọng tâm của lớp này là hạn chế định danh chéo và thu thập dữ liệu. Các hệ thống Agentic AI và công nghệ Deepfake phụ thuộc mạnh vào dữ liệu để vận hành, trong đó dữ liệu cá nhân (giọng nói, hình ảnh, thói quen, mối quan hệ) bị rò rỉ trên không gian mạng là nguồn đầu vào quan trọng. Do đó, lớp này hướng tới việc làm gián đoạn khả năng thu thập và liên kết dữ liệu của các mô hình AI do kẻ tấn công khai thác. Cơ chế cốt lõi là phân mảnh và che giấu định danh, theo đó, người dùng không nên sử dụng một định danh duy nhất (ví dụ: một địa chỉ email hoặc một số điện thoại) cho nhiều dịch vụ khác nhau. Cách tiếp cận này, giúp ngăn chặn việc tin tặc tổng hợp các mảnh dữ liệu rời rạc từ nhiều vụ rò rỉ để tái cấu trúc một hồ sơ cá nhân hoàn chỉnh.

Ví dụ, khi một nền tảng thương mại điện tử bị xâm nhập và thông tin như email, số điện thoại của người dùng bị lộ, kẻ tấn công có thể sử dụng AI để tự động thu thập dữ liệu từ mạng xã hội, bao gồm các video chứa giọng nói nhằm phục vụ các kịch bản lừa đảo Deepfake. Tuy nhiên, nếu người dùng áp dụng các kỹ thuật che giấu định danh, như sử dụng email ẩn danh (email alias) hoặc số điện thoại ảo cho các dịch vụ không thiết yếu, dữ liệu thu thập được sẽ không đủ để truy vết đến các tài khoản danh tính gốc (ví dụ: tài khoản mạng xã hội chính). Nhờ đó, chuỗi trinh sát và liên kết dữ liệu của hệ thống AI tấn công bị gián đoạn.

Bên cạnh đó, người dùng cần hình thành thói quen hạn chế cung cấp thông tin cá nhân không cần thiết, ưu tiên sử dụng dữ liệu ẩn danh hoặc dữ liệu tối thiểu khi đăng ký dịch vụ. Đồng thời, việc kiểm soát chặt chẽ quyền truy cập vào micro, camera và thư viện ảnh của các ứng dụng trên thiết bị di động cần được thực hiện theo nguyên tắc “đặc quyền tối thiểu” (least privilege), nhằm giảm thiểu nguy cơ thu thập dữ liệu ngoài ý muốn.

(3) Lớp con người. Trọng tâm của lớp này là phòng ngừa các tấn công Deepfake và kỹ thuật lừa đảo phi kỹ thuật (social engineering). Trong trường hợp các lớp bảo vệ kỹ thuật và dữ liệu bị vượt qua hoặc khi kẻ tấn công chuyển hướng trực tiếp vào yếu tố tâm lý của nạn nhân, cần thiết lập những cơ chế xác thực mà AI khó có thể sao chép, như tương tác vật lý và trí nhớ chia sẻ. Cơ chế cốt lõi của lớp này là xác minh đa kênh độc lập, theo đó, mọi yêu cầu bất thường phát sinh từ một kênh giao tiếp, như: cuộc gọi video qua ứng dụng phải được kiểm chứng lại thông qua một kênh hoàn toàn độc lập khác hoặc bằng một yếu tố xác thực đã được thỏa thuận trước.

Chẳng hạn, khi người dùng nhận được một cuộc gọi video từ số của người thân với hình ảnh và giọng nói quen thuộc (có thể được tạo ra bằng Deepfake theo thời gian thực), kèm theo yêu cầu khẩn cấp về chuyển tiền, nguy cơ bị thao túng tâm lý là rất cao. Trong tình huống này, việc áp dụng quy trình “challenge-response” (hỏi – đáp) với các câu hỏi dựa trên trí nhớ riêng tư (ví dụ: một chi tiết chỉ những người trong gia đình biết) có thể giúp phát hiện dấu hiệu bất thường. Do không có quyền truy cập vào các thông tin phi công khai này, hệ thống Deepfake hoặc kẻ tấn công thường không thể phản hồi chính xác, từ đó, làm lộ dấu hiệu gian lận.

Vì vậy, người dùng nên chủ động thiết lập trước các cơ chế xác thực phi kỹ thuật, chẳng hạn như “mật mã gia đình” hoặc tập hợp các câu hỏi bí mật chỉ những người liên quan mới biết. Đồng thời, cần áp dụng nguyên tắc “tạm dừng xác minh” (pause-to-verify) mọi yêu cầu liên quan đến chuyển tiền hoặc cung cấp thông tin nhạy cảm, đặc biệt khi đi kèm yếu tố khẩn cấp hoặc gây áp lực tâm lý, cần phải được mặc định là rủi ro cao cho đến khi hoàn tất xác minh chéo qua các kênh độc lập.

4. Hiệu quả của mô hình

(1) Thử nghiệm trên 1.000 kịch bản Spear-phishing do Generative AI tạo ra trên ba nhóm người dùng cho kết quả:

Bảng 1: Bảng so sánh kết quả giữa ba nhóm

| STT | Nhóm | Nội dung | Tỷ lệ tấn công thành công |

| 1 | 1 | Chỉ dùng mật khẩu | 86.5% |

| 2 | 2 | SMS 2FA | 42.3% |

| 3 | 3 | FIDO2/Passkeys | 0% |

Bảng 1 cho thấy, với nhóm 1 (chỉ dùng mật khẩu), tỷ lệ thỏa hiệp báo động ở mức 86.5% do AI dò đoán mật khẩu yếu và nội dung lừa đảo cá nhân hóa cao. Nhóm 2 (SMS 2FA) có tỷ lệ thỏa hiệp giảm còn 42.3% nhưng thất bại trước tấn công thời gian thực (Evilginx3) thu thập OTP tự động. Nhóm 3 (FIDO2/Passkeys) là tốt nhất, tỷ lệ thỏa hiệp là 0% đối với tấn công kỹ thuật. Cơ chế “ràng buộc nguồn gốc” từ chối xác thực trên giao diện giả mạo sai tên miền (Domain Name). Như vậy, việc loại bỏ yếu tố con người khỏi quy trình xác minh tên miền là biện pháp duy nhất để chặn đứng phishing hiện đại.

(2) Thử nghiệm khả năng chống chịu trước tấn công Deepfake. Trong kịch bản tấn công dùng Deepfake yêu cầu chuyển tiền thì xác thực kỹ thuật (FIDO2) vô hiệu vì kẻ tấn công thao túng nạn nhân tự thực hiện giao dịch. Khi áp dụng “mật mã gia đình” giúp giảm tỷ lệ thành công của tin tặc từ 78% xuống còn 12%. Vì vậy, lỗ hổng con người là điểm yếu lớn nhất mà AI khai thác, vì vậy, bảo vệ quy trình dựa trên nguyên tắc ZTA là bắt buộc.

(3) Đánh giá tính khả dụng và độ trễ xác thực. Trái ngược với giả định “bảo mật cao đi kèm với sự phiền toái”, việc áp dụng Passkeys giảm 85% thời gian thao tác.

Bảng 2: Đánh giá thời gian và mức độ hài lòng của các phương thức xác thực

| Phương thức | Thời gian trung bình (giây) | Mức độ hài lòng (SUS Score) |

| Mật khẩu + SMS OTP | 28.5s | 62/100 (Trung bình) |

| Passkeys (sinh trắc học) | 4.2s | 91/100 (Xuất sắc) |

| Hardware Key (YubiKey) | 6.5s | 78/100 (Khá) |

5. Một số kiến nghị

Một là, đối với cơ quan quản lý nhà nước.

Cần xây dựng khung pháp lý và hệ thống tiêu chuẩn kỹ thuật thống nhất về định danh số và xác thực an toàn trong không gian mạng, bảo đảm tính đồng bộ giữa các ngành, lĩnh vực và khả năng liên thông trong toàn bộ hệ sinh thái số quốc gia. Trong đó, cần xác định rõ lộ trình chuyển đổi mang tính bắt buộc sang các chuẩn xác thực không mật khẩu, như FIDO2/Passkeys, đây là nền tảng kỹ thuật cốt lõi trong kiến trúc an ninh mạng hiện đại. Việc triển khai cần được thực hiện theo hướng phân tầng rủi ro, ưu tiên áp dụng trước đối với các hệ thống thông tin trọng yếu và các lĩnh vực có mức độ nhạy cảm cao, như: ngành Tài chính – ngân hàng, Viễn thông, Y tế và Dịch vụ công trực tuyến.

Đồng thời, cần có chính sách từng bước hạn chế và tiến tới loại bỏ các cơ chế xác thực truyền thống dựa trên mật khẩu và SMS OTP, do các phương thức này ngày càng bộc lộ nhiều điểm yếu trước các hình thức tấn công hiện đại. Bên cạnh đó, cần tăng cường cơ chế giám sát tuân thủ, kiểm định an toàn hệ thống định kỳ và ban hành các quy định bắt buộc về tiêu chuẩn xác thực tối thiểu trong các hệ thống số.

Hai là, đối với doanh nghiệp và nhà cung cấp dịch vụ số.

Cần đẩy nhanh quá trình chuyển đổi sang mô hình xác thực không mật khẩu (passwordless authentication), coi đây là định hướng chiến lược trong thiết kế và vận hành hệ thống số hiện đại. Việc chuyển đổi không chỉ nhằm thay thế mật khẩu truyền thống mà còn hướng tới xây dựng một kiến trúc xác thực đa lớp, có khả năng thích ứng và đánh giá rủi ro theo thời gian thực.

Trong quá trình triển khai, cần tích hợp đồng bộ các cơ chế bảo mật tiên tiến như phát hiện sự sống (liveness detection) để chống giả mạo sinh trắc học, xác thực hành vi liên tục (continuous behavioral authentication) nhằm nhận diện người dùng dựa trên mẫu hành vi tương tác và đánh giá rủi ro theo ngữ cảnh (context-aware risk scoring) dựa trên phân tích thiết bị, vị trí, thời gian và hành vi bất thường. Sự kết hợp các cơ chế này giúp chuyển đổi từ mô hình xác thực tĩnh sang mô hình xác thực thích ứng (adaptive authentication), từ đó, nâng cao khả năng phát hiện và ngăn chặn truy cập trái phép.

Đồng thời, doanh nghiệp cần áp dụng nghiêm ngặt nguyên tắc an toàn ngay từ thiết kế (security by design) và an toàn mặc định (secure by default) trong toàn bộ vòng đời phát triển hệ thống, bao gồm: thiết kế, lập trình, kiểm thử, triển khai và vận hành. Điều này giúp giảm thiểu rủi ro bảo mật từ giai đoạn đầu, thay vì xử lý bị động khi sự cố đã xảy ra.

Ba là, đối với người dùng cá nhân.

Nâng cao năng lực tự bảo vệ trong không gian số thông qua việc thực hành “vệ sinh an toàn số” như một kỹ năng thiết yếu. Người dùng cần hạn chế tối đa việc chia sẻ dữ liệu cá nhân không cần thiết, quản lý chặt chẽ định danh số và từng bước loại bỏ các phương thức xác thực yếu như mật khẩu đơn giản và SMS OTP trong các dịch vụ không bắt buộc.

Bên cạnh đó, hình thành thói quen xác minh chéo đa kênh đối với các yêu cầu nhạy cảm, đặc biệt là các tình huống liên quan đến chuyển tiền, cung cấp thông tin cá nhân hoặc yêu cầu mang tính khẩn cấp. Việc duy trì trạng thái “nghi ngờ có kiểm chứng” đối với các tương tác số bất thường cần được xem là một nguyên tắc an toàn cơ bản trong môi trường mạng hiện nay.

Bốn là, đối với hệ thống giáo dục và truyền thông.

Tăng cường tích hợp nội dung giáo dục về an toàn thông tin, nhận diện Deepfake và các hình thức lừa đảo dựa trên AI vào chương trình đào tạo ở các cấp học. Nội dung này cần được thiết kế theo hướng thực hành gắn với các tình huống thực tế, nhằm nâng cao khả năng nhận diện và phản ứng của người học trước các rủi ro an ninh mạng. Đồng thời, đẩy mạnh công tác truyền thông cộng đồng, nhằm nâng cao nhận thức xã hội về các nguy cơ an ninh mạng trong kỷ nguyên trí tuệ nhân tạo tự chủ, qua đó hình thành văn hóa an toàn số bền vững. Việc nâng cao nhận thức không chỉ dừng ở mức thông tin mà cần hướng tới thay đổi hành vi sử dụng công nghệ của người dân theo hướng an toàn và có kiểm soát.

6. Kết luận

Sự suy giảm hiệu lực của “bức tường lửa nhận thức” ngày càng rõ rệt trong bối cảnh các hệ thống AI thế hệ mới có khả năng siêu cá nhân hóa và tự động hóa cao làm gia tăng mức độ tinh vi của các cuộc tấn công mạng, đặc biệt là lừa đảo sử dụng AI và Deepfake. Kết quả nghiên cứu cho thấy, các phương thức xác thực truyền thống, như mật khẩu và SMS OTP không còn đáp ứng yêu cầu an toàn, trong khi chuẩn FIDO2/Passkeys thể hiện hiệu quả vượt trội trong việc loại bỏ các điểm yếu cố hữu và nâng cao khả năng chống phishing mà không làm giảm trải nghiệm người dùng.

Trên cơ sở đó, nghiên cứu đề xuất chuyển dịch từ mô hình phòng thủ thụ động sang Zero Trust cá nhân hóa, trong đó xác thực được thực hiện liên tục và theo ngữ cảnh. Đồng thời, người dùng cần giảm phụ thuộc vào xác thực yếu, tăng cường xác minh đa kênh và thực hành “vệ sinh an toàn số” như một năng lực thiết yếu trong môi trường số hiện nay.

Chú thích:

1. M. Gupta et al., “From ChatGPT to ThreatGPT: Impact of Generative AI in Cybersecurity and Privacy”, in IEEE Access, vol. 11, 2023.

2. F. Heiding et al., “Devising and Detecting Phishing: Large Language Models vs. Smaller Human Models”, arXiv preprint arXiv:2308.12287, 2024.

3. Cybersecurity Insiders (2025). “2025 Identity Security Threat Landscape Report”.

4. Xuechen Liu, Xin Wang, Md Sahidullah, Jose Patino, et al., “ASVspoof 2021: Towards Spoofed and Deepfake Speech Detection in the Wild”, IEEE/ACM Transactions on Audio, Speech, and Language Processing (2023).

5. P. Grassi et al., Digital Identity Guidelines: Authentication and Lifecycle Management. NIST Special Publication 800-63B, Jun. 2017.

6. Microsoft Threat Intelligence. From Cookie Theft to BEC: Attackers use AiTM Phishing Sites to Bypass MFA, Microsoft Security Blog, Jul. 2022.

7. NordPass. The Top 200 Most Common Passwords, NordPass Research, 2023.

8. D. Silver, S. Jana, D. Boneh, E. Chen, and C. Jackson. Password Managers: Attacks and Defenses, in 23rd USENIX Security Symposium, 2014.

9. J. Lang, A. Czeskis, D. Balfanz, M. Schluessler, and B. Tiffany, Security Keys: Practical Cryptographic Second Factors for the Modern Web, in Financial Cryptography and Data Security, 2016.

10. K. Reese, et al., Usability of FIDO2/WebAuthn: A Systematic Literature Review, in IEEE Access, 2023.

11. J. Kindervag, “Build Security Into Your Network’s DNA: The Zero Trust Network Architecture,” Forrester Research, 2010.

12. Federal Bureau of Investigation (FBI). Internet Crime Complaint Center (IC3) Alert: Deepfake and Virtual Kidnapping Scams, 2024.

Tài liệu tham khảo:

1. Thủ tướng Chính phủ (2021). Quyết định số 127/QĐ-TTg ngày 26/01/2021 về ban hành chiến lược quốc gia về nghiên cứu, phát triển và ứng dụng trí tuệ nhân tạo đến năm 2030.

2. Trung tâm An ninh mạng Quốc gia (NCSC) Việt Nam. Báo cáo tình hình an toàn thông tin Việt Nam 2025.

3. S. Gupta et al (2024). Deepfake Detection and Defense Mechanisms: A Survey. IEEE Access.